Wist u dat 57% van de mensen hun wachtwoorden nog steeds niet heeft gewijzigd nadat ze het slachtoffer zijn geworden van een cyberaanval? Bovendien is volgens een rapport van IBM de meest voorkomende oorzaak van een datalek gestolen of gecompromitteerde gebruikersgegevens. Laten we dus eerlijk zijn: gebruikersnamen en wachtwoorden alleen zijn niet langer een betrouwbare methode voor gebruikersverificatie, vooral niet voor ondernemingen.

In combinatie met het altijd aanwezige risico van "bring your own device" (BYOD) en de toenemende dreiging van malafide machines, vragen veel IT-medewerkers zich af hoe zij ervoor kunnen zorgen dat alleen goedgekeurde gebruikers en apparaten toegang krijgen tot bedrijfsnetwerken en -systemen. Gelukkig zijn digitale certificaten geschikt voor zowel gebruikers- als machinetoepassingen. Laten we eens nader kijken naar op certificaten gebaseerde verificatie en waarom en hoe deze kan worden gebruikt als toegangscontrole.

- Wat is op certificaten gebaseerde authenticatie?

- De voordelen van op certificaten gebaseerde authenticatie

- Hoe op certificaten gebaseerde verificatie werkt

Wat is op certificaten gebaseerde authenticatie?

Op certificaten gebaseerde authenticatie (CBA) maakt gebruik van een digitaal certificaat, verkregen via cryptografie, om een gebruiker, machine of apparaat te identificeren voordat toegang wordt verleend tot een netwerk, toepassing of andere bron.

Authenticatie op basis van certificaten kan op zichzelf nagaan of apparaten die op het netwerk van de organisatie zijn aangesloten, geautoriseerde apparaten zijn. In combinatie met multifactorauthenticatie kunnen organisaties duidelijk verifiëren dat "Gebruiker A" zich heeft aangemeld met "LAPTOP-1234" en kunnen ze nagaan of die laptop inderdaad op naam staat van gebruiker A, alvorens toegang te verlenen tot het netwerk op dat apparaat.

Wat zijn de voordelen van op certificaten gebaseerde authenticatie?

- Slechte wachtwoordhygiëne blokkeren – maakt het vrijwel onmogelijk voor gebruikers om accountlogins te delen, en ze hebben geen reden meer om schriftelijke gebruikersgegevens rond te laten slingeren.

- De verdedigingsmechanismen voor cyberveiligheid van organisaties verbeteren – doordat er niet langer talloze wachtwoorden nodig zijn die kunnen worden gephisht, gestolen, onderschept, gedeeld of anderszins gecompromitteerd, vermindert het risico van een cyberaanval.

- Eenvoudige implementatie – digitale certificaten kunnen vaak automatisch worden geïnstalleerd

- Ondersteunend levenscyclusbeheer – op certificaten gebaseerde oplossingen kunnen worden gecoördineerd via een cloudbeheerplatform dat het beheerders gemakkelijk maakt om certificaten aan nieuwe werknemers te verstrekken, certificaten te verlengen en certificaten in te trekken wanneer een werknemer de organisatie verlaat.

- Implementatie zonder belasting voor gebruikers – zodra een certificaat is geïnstalleerd is er vaak geen verdere actie van de gebruiker nodig

- Dekt alle eindpunten - een onderscheidend kenmerk van op certificaten gebaseerde authenticatie is dat, in tegenstelling tot sommige oplossingen die alleen voor gebruikers werken, zoals one time passwords (OTP), dezelfde oplossing kan worden gebruikt voor alle eindpunten – gebruikers, machines, apparaten en zelfs het groeiende Internet of Things (IoT)

- Maak gebruik van bestaand toegangscontrolebeleid - om te bepalen welke gebruikers en machines toegang hebben tot verschillende toepassingen en netwerken. Zo kunt u ervoor zorgen dat alleen bevoorrechte gebruikers toegang hebben tot gevoelige of kritieke activiteiten.

- Wederzijdse authenticatie – beide bij de communicatie betrokken partijen identificeren zich. Dit kan van gebruiker tot gebruiker of van machine tot machine zijn.

- Uitbreiding naar externe gebruikers – certificaten kunnen ook worden toegepast op gebruikers buiten uw organisatie (bijv. partners, onafhankelijke contractanten en freelancers) die mogelijk toegang tot uw netwerken nodig hebben. Ze hebben geen extra software nodig op hun lokale machine en dankzij het gebruiksgemak is er minimale training nodig.

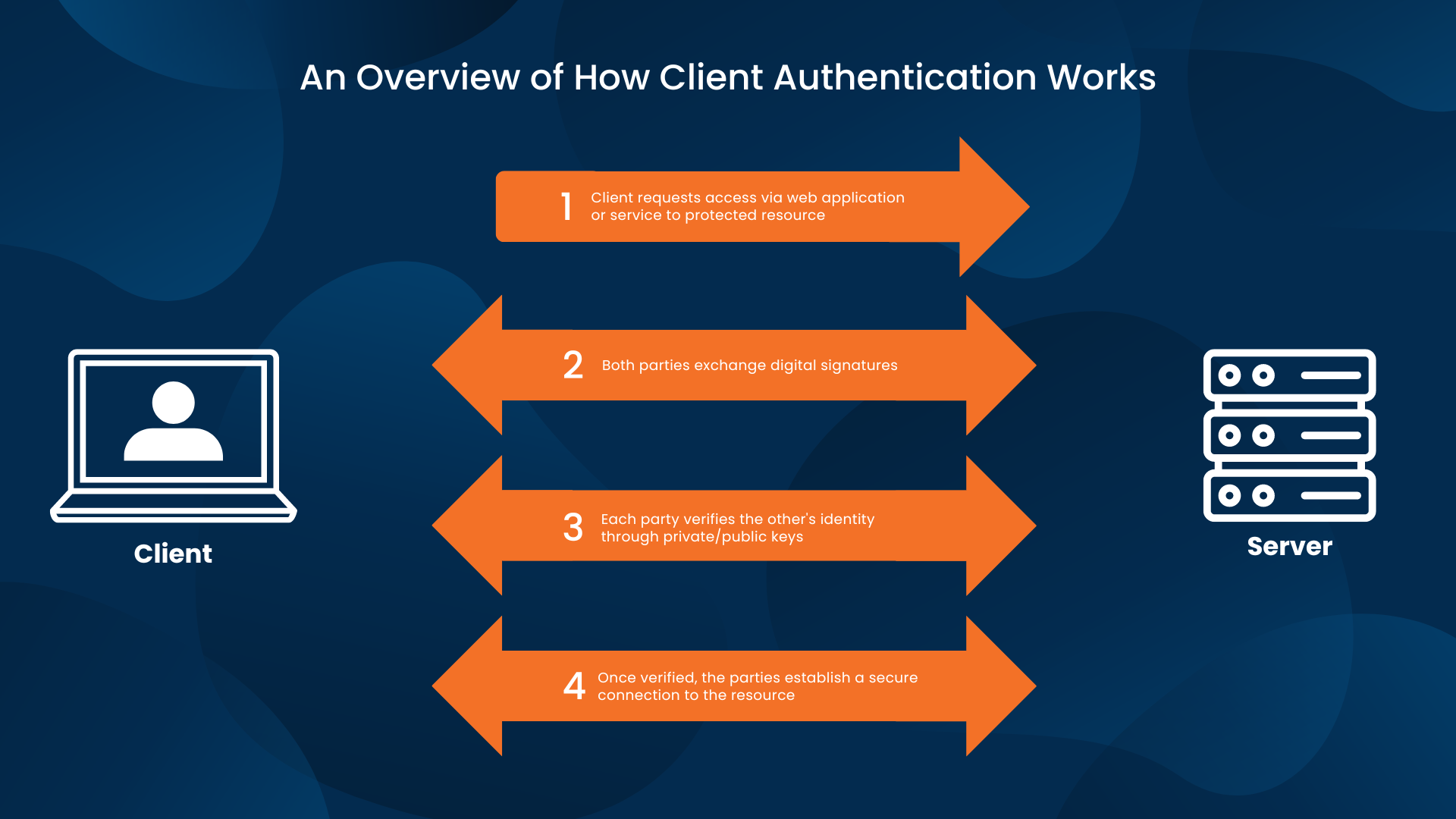

Hoe op certificaten gebaseerde verificatie werkt

Op certificaten gebaseerde verificatie is vrij flexibel en kan op een aantal manieren worden gebruikt. Hier volgen enkele van de meest voorkomende toepassingen.

Authenticatie van gebruikers

- Windows-aanmelding

- Toegang tot zakelijke e-mail, interne netwerken of intranetten

- Toegang tot cloudgebaseerde diensten, zoals Google Apps, SharePoint en Salesforce

Authenticatie van machines en apparaten

- Identificatie van machines op locatie/in het veld die moeten communiceren met backenddiensten Identificatie van alle laptops en mobiele apparaten van werknemers voordat toegang wordt verleend tot wifinetwerken, VPN's, gateways, enz.

- Identificatie van alle servers in de onderneming om wederzijdse authenticatie mogelijk te maken

Lees ook: Whitepaper – Op certificaten gebaseerde authenticatie gebruiken voor toegangscontrole

Hoe kan ik op certificaten gebaseerde authenticatie implementeren in mijn bedrijf?

U kunt op certificaten gebaseerde authenticatie handmatig implementeren via een groot aantal stappen die tijd en middelen kosten, of u kunt investeren in een oplossing voor authenticatiebeheer.

Ontdek hoe de oplossingen voor authenticatiebeheer van GlobalSign, Auto Enrollment Gateway (AEG) en Edge Enroll, uw onderneming kunnen versterken in ons komende webinar – Multi-factor Authentication: An Essential for Enterprises – op dinsdag 13 december 2022 om 14.00 uur (EST).