En nuestro mundo digital, la seguridad y la confianza son fundamentales. Un concepto clave que ayuda a garantizar la seguridad de las comunicaciones y transacciones en línea es la Cadena de Confianza. Esta idea es esencial para el funcionamiento de los certificados digitales y la Infraestructura de Clave Pública (PKI), ya que garantiza que las personas y los dispositivos puedan comunicarse de forma segura. Exploremos qué es la cadena de confianza y por qué es tan importante.

- ¿Qué es la cadena de confianza?

- ¿Por qué es importante la cadena de confianza?

- ¿Cómo funciona la cadena de confianza? 3 Ejemplos

- Distribución de software y firma de código

- Compras seguras en línea (SSL / TLS)

- Cifrado y firma de correo electrónico (S/MIME)

- Mantener la confianza

¿Qué es la cadena de confianza?

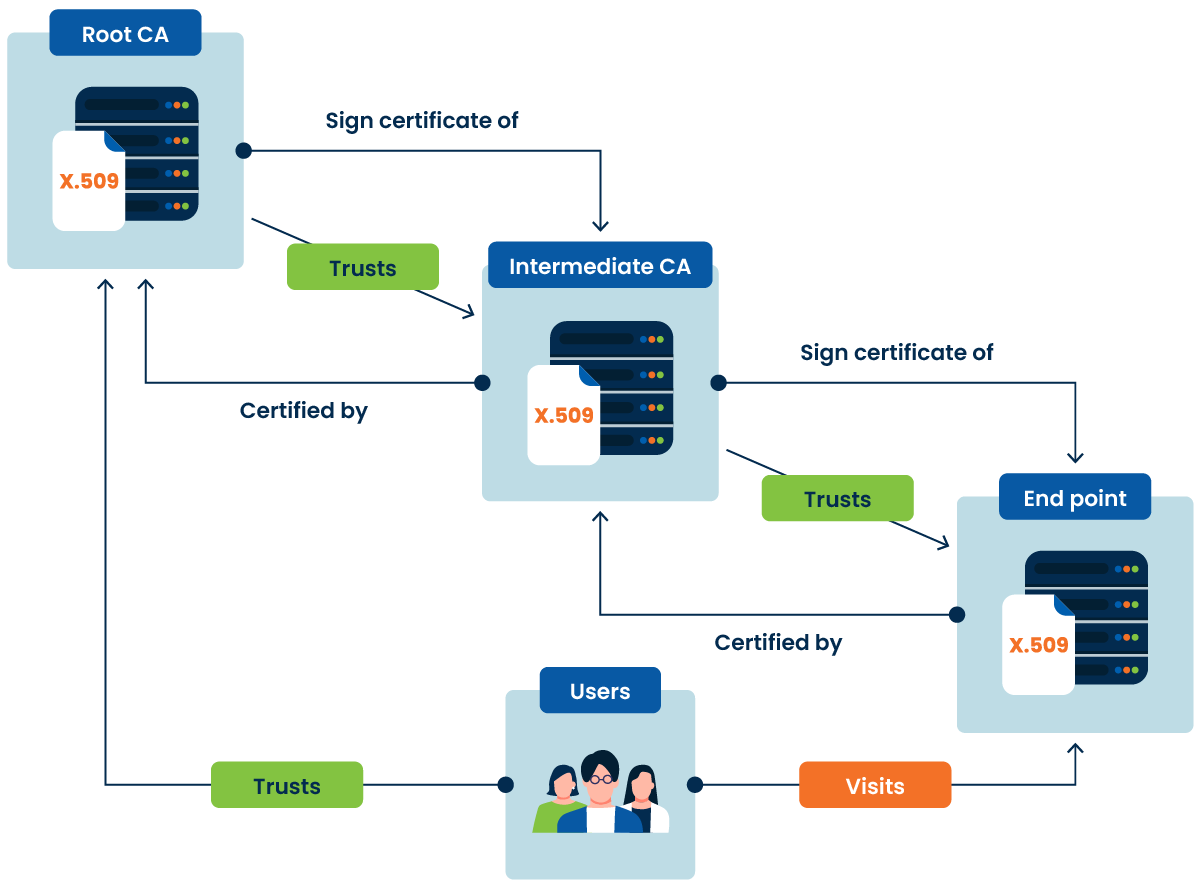

La cadena de confianza es esencialmente una jerarquía de confianza de certificados y proveedores de certificados. Esta jerarquía es un acuerdo entre autoridades de confianza en el panorama digital. A medida que nuestras vidas personales y laborales, así como nuestras empresas, se asimilan cada vez más al mundo digital, es importante establecer un sistema para mantener la confianza.

La cadena de confianza es una serie de certificados que comienza con un certificado raíz de alta confianza, pasa por certificados intermedios y termina con el certificado final. He aquí un desglose:

- Raíz de Autoridad Certificadora (CA): Es el certificado de nivel superior. Está autofirmado y es de confianza para navegadores, sistemas operativos y aplicaciones.

- CA intermedias: son posteriores a la CA raíz y expiden certificados a los usuarios finales o a otras CA intermedias. Añaden capas adicionales de seguridad

- Certificados de entidad final: Son los certificados que se entregan a los usuarios, dispositivos o servidores que necesitan una comunicación segura.

¿Por qué es importante la cadena de confianza?

Hay tres formas principales en las que la cadena de confianza proporciona confianza digital:

- Autenticidad: Verifica que las entidades son quienes dicen ser, evitando suplantaciones y fraudes.

- Seguridad: Al crear una jerarquía de confianza de varios niveles, añade solidez al marco de seguridad, lo que dificulta a los atacantes poner en peligro cualquier etapa del viaje digital.

- Confianza: Los usuarios se sienten más seguros al realizar transacciones y compartir información confidencial en línea, sabiendo que un sistema de confianza les protege.

Por ejemplo, cuando introduces los datos de tu tarjeta de crédito en un sitio web de comercio electrónico seguro, la cadena de confianza garantiza que tus datos están cifrados y a salvo de miradas indiscretas.

¿Cómo funciona una cadena de confianza? 3 Ejemplos

Para comprender mejor cómo funciona la cadena de confianza en situaciones reales, veamos algunos ejemplos concretos en los que este concepto es fundamental:

1. Distribución de software y firma de código

Escenario:

Estás descargando una nueva actualización de una conocida aplicación de software.

Cadena de confianza en acción:

- CA raíz: Tu sistema operativo reconoce una CA raíz de confianza, como GlobalSign.

- CA intermedia: GlobalSign emite un certificado intermedio para la empresa de software.

- Certificado de entidad final: La empresa de software utiliza este certificado intermedio para firmar la actualización de software.

Cuando descargas e intentas instalar la actualización:

- El sistema operativo comprueba la firma digital del software.

- Verifica la firma con la cadena de confianza, empezando por el certificado de firma del software, pasando por la CA intermedia, hasta la CA raíz.

- Si la cadena es válida, el sistema operativo permite la instalación.

Este proceso garantiza que la actualización del software es legítima y no ha sido alterada, protegiendo tu sistema de software malicioso.

2. Compra segura en línea (SSL/TLS)

Escenario:

Imagina que estás comprando en línea en un sitio web llamado "SecureBuy.com".

Cadena de confianza en acción:

- CA raíz: Una Autoridad Certificadora raíz de confianza, como GlobalSign, está preinstalada en la lista de certificados raíz de confianza de tu navegador.

- CA intermedia: GlobalSign emite un certificado intermedio para SecureBuy.com.

- Certificado de entidad final: SecureBuy.com utiliza este certificado intermedio para emitir un certificado SSL/TLS para tu sitio web.

Cuando visitas SecureBuy.com, tu navegador:

- Comprueba el certificado SSL/TLS presentado por SecureBuy.com.

- Comprueba el certificado con la cadena de confianza, desde el certificado de SecureBuy.com hasta el certificado de la CA intermedia y, por último, hasta la CA raíz.

- Si la cadena es válida, el navegador establece una conexión segura, indicada por el icono de un candado en la barra de direcciones.

Este proceso garantiza que está realmente conectado a SecureBuy.com y no a un sitio impostor, protegiendo tu información personal y de pago.

3. Cifrado y firma de correo electrónico (S/MIME)

Escenario:

Recibes un correo electrónico de tu banco con información financiera confidencial.

Cadena de confianza en acción:

- CA raíz: tu cliente de correo electrónico reconoce una CA raíz de confianza, como GlobalSign.

- CA intermedia: GlobalSign emite un certificado intermedio para el banco.

- Certificado de entidad final: El banco utiliza este certificado intermedio para emitir un certificado S/MIME para tu sistema de correo electrónico.

Cuando recibes el correo electrónico:

- El cliente de correo electrónico comprueba la firma digital del mensaje.

- Verifica la firma con la cadena de confianza, empezando por el certificado S/MIME del banco, pasando por la CA intermedia, hasta la CA raíz.

- Si la cadena es válida, tu cliente de correo electrónico confirma que el correo electrónico procede realmente de tu banco y que no ha sido manipulado.

Este proceso garantiza la integridad y autenticidad del correo electrónico, lo que permite confiar en la información que contiene.

Estos ejemplos ilustran cómo se aplica la cadena de confianza en diversos escenarios para garantizar la seguridad y la fiabilidad. Tanto si compras en Internet como si recibes correos electrónicos seguros o descargas software, la cadena de confianza desempeña un papel crucial a la hora de proteger tus datos y garantizar que las entidades con las que interactúas son legítimas. Como Autoridad Certificadora, mantener la integridad de la cadena de confianza es vital para fomentar un entorno digital seguro.

Mantener la confianza

Para que la cadena de confianza funcione bien, las Autoridades Certificadoras deben seguir normas y prácticas estrictas. Esto incluye

- Validación minuciosa: Garantizar que las entidades que obtienen certificados se comprueban minuciosamente.

- Auditorías periódicas: Realizar auditorías para mantener el cumplimiento de las normas.

- Transparencia: Ser transparente sobre las prácticas y cualquier incidente de seguridad.

"El 77% de las organizaciones afirman que la mejora de sus prácticas de gestión de certificados y claves les ha ayudado a evitar problemas de cumplimiento y a mejorar la seguridad". (Fuente: Ponemon Institute's 2023 Global Encryption Trends Study)".

La cadena de confianza es crucial para la seguridad digital, ya que respalda la fiabilidad de las comunicaciones, las transacciones y el software en línea. Al crear una estructura jerárquica y verificable de certificados, garantiza que las personas y los dispositivos puedan interactuar de forma segura. Al elegir GlobalSign, estás invirtiendo en un futuro seguro. Confía en nuestra experiencia, nuestros rigurosos procesos de validación y nuestro compromiso con la transparencia. Permítanos ayudarte a construir una sólida cadena de confianza que protege a tu empresa y a tus clientes.

Empieza hoy mismo

Entra en contacto con nosotros para obtener más información sobre nuestras soluciones de certificados y cómo podemos ayudarte a reforzar tu seguridad digital. Asegura tu confianza con nosotros y garantiza que tus comunicaciones y transacciones están protegidas frente a las cambiantes ciberamenazas actuales.