In unserer digitalen Welt sind Sicherheit und Vertrauen von entscheidender Bedeutung. Ein Schlüsselkonzept zur Gewährleistung sicherer Online-Kommunikation und -Transaktionen ist die Vertrauenskette. Dieses Konzept ist für die Funktionsweise digitaler Zertifikate und der Public Key Infrastructure (PKI) von grundlegender Bedeutung, da diese Kette gewährleistet, dass Menschen und Geräte sicher miteinander kommunizieren können. Lassen Sie uns untersuchen, was die Vertrauenskette genau ist und was sie so wichtig macht.

- Was ist die Vertrauenskette?

- Warum ist die Vertrauenskette wichtig?

- Wie funktioniert die Vertrauenskette? 3 Beispiele

- Sicheres Online-Shopping (SSL / TLS)

- E-Mail-Verschlüsselung und -Sicherheit (S/MIME)

- Softwareverteilung und Code Signing

- Aufrechterhaltung des Vertrauen

Was ist die Vertrauenskette?

Die Vertrauenskette ist eine Art Hierarchie des Vertrauens aus Zertifikaten und Zertifikatsanbietern. Sie stellt eine Vereinbarung zwischen vertrauenswürdigen Stellen in der digitalen Landschaft dar. Da sich unser Privat- und Arbeitsleben sowie unsere Unternehmen immer mehr an die digitale Welt anpassen, ist es wichtig, ein System zu schaffen, um das Vertrauen zu bewahren.

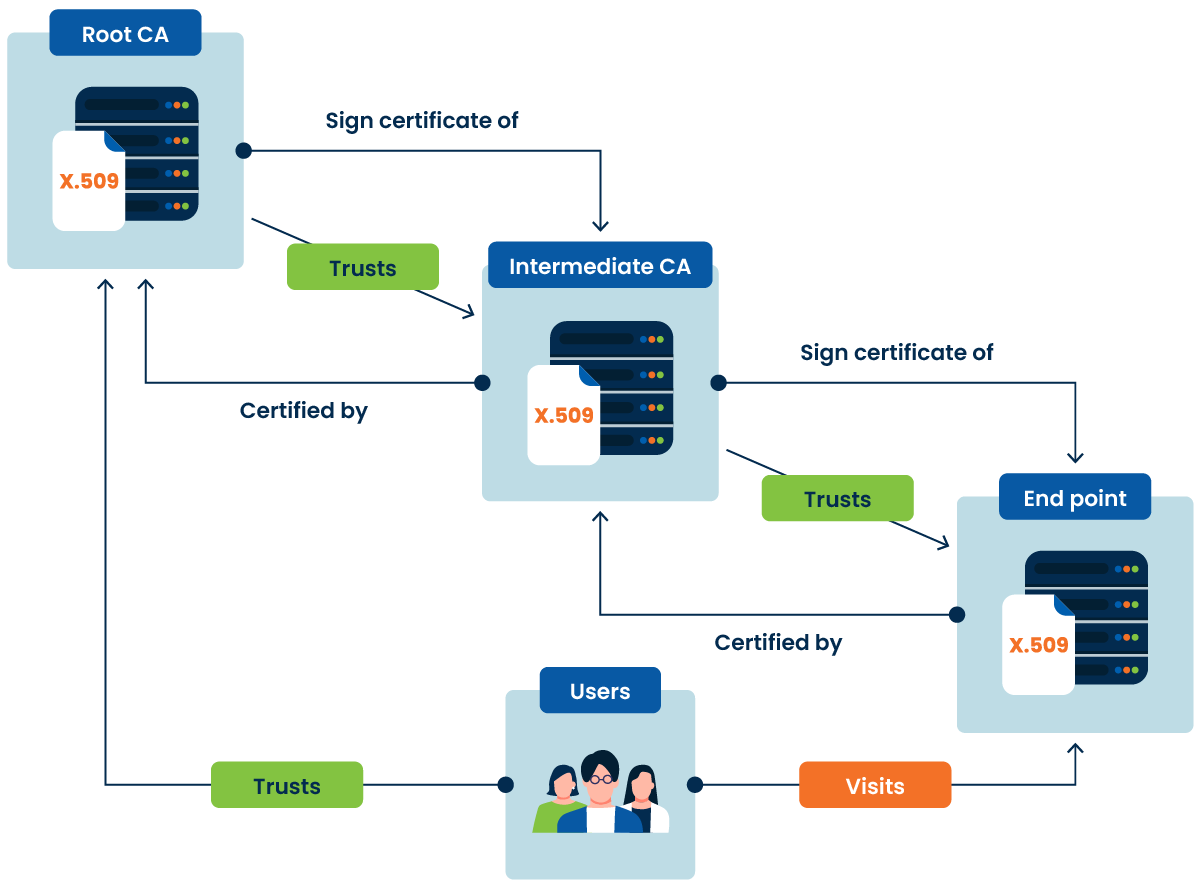

Die Vertrauenskette ist eine Reihe von Zertifikaten, die mit einem äußerst vertrauenswürdigen Stammzertifikat beginnt, über Zwischenzertifikate verläuft und mit dem endgültigen Zertifikat endet. Hier ist eine entsprechende Aufschlüsselung:

- Zertifizierungsstelle des Root-Zertifikats (CA): Dies ist die oberste Zertifikatsstufe. Sie ist selbstsigniert und wird von Browsern, Betriebssystemen und Anwendungen als vertrauenswürdig eingestuft.

- Intermediate CA: Die Zertifikate dieser „Zwischen-CA“ kommen nach der Root-CA und stellen Zertifikate an die Endnutzer oder weitere Zwischen-CAs aus. Sie bieten zusätzliche Sicherheitsebenen.

- End-Einheit-Zertifikate: Dies sind die Zertifikate, die an die tatsächlichen Benutzer, Geräte oder Server ausgegeben werden, die eine sichere Kommunikation gewährleisten wollen.

Warum ist die Vertrauenskette wichtig?

Es gibt drei Hauptmethoden, mit denen die Vertrauenskette digitales Vertrauen schafft:

- Authentizität: Sie prüft, ob die Personen diejenigen sind, die sie vorgeben zu sein, und verhindert so Nachahmung und Betrug.

- Sicherheit: Durch eine mehrschichtige Vertrauenshierarchie wird der Sicherheitsrahmen robuster, so dass es für Angreifer schwieriger wird, in einzelnen Phasen Schäden anzurichten.

- Vertrauen: Die Nutzer fühlen sich bei Transaktionen und der Weitergabe sensibler Informationen im Internet sicherer, da sie wissen, dass sie durch ein vertrauenswürdiges System geschützt sind.

Wenn Sie beispielsweise Ihre Kreditkartendaten auf einer gesicherten E-Commerce-Website eingeben, gewährleistet die Vertrauenskette, dass Ihre Daten verschlüsselt und vor neugierigen Blicken geschützt sind.

Wie funktioniert eine Vertrauenskette? 3 Beispiele

Um zu verstehen, wie die Vertrauenskette in der Praxis funktioniert, sehen wir uns einige konkrete Beispiele an, bei denen dieses Konzept von entscheidender Bedeutung ist:

1. Softwareverteilung und Code Signing

Szenario:

Sie laden gerade ein neues Update für eine beliebte Softwareanwendung herunter.

Die Vertrauenskette in Aktion:

- Root-CA: Ihr Betriebssystem erkennt eine vertrauenswürdige Root-CA, beispielsweise GlobalSign.

- Intermediate CA: GlobalSign stellt ein Zwischenzertifikat für das Softwareunternehmen aus.

- End-Einheit-Zertifikat: Das Softwareunternehmen verwendet dieses Zwischenzertifikat, um das Software-Update zu signieren.

Sobald Sie das Update heruntergeladen haben und versuchen, es zu installieren:

- Ihr Betriebssystem überprüft die digitale Signatur der Software.

- Es überprüft die Signatur anhand der Vertrauenskette, beginnend mit dem Signierzertifikat der Software über die Intermediate-CA bis hin zur Root-CA.

- Wenn die Kette gültig ist, erlaubt Ihr Betriebssystem die Installation.

Dieses Verfahren stellt sicher, dass ein Software-Update legitim ist und nicht verändert wurde. So wird Ihr System vor bösartiger Software geschützt.

2. Sicheres Online-Shopping (SSL / TLS)

Szenario:

Stellen Sie sich vor, Sie kaufen online auf einer Website namens „SecureBuy.com“ ein.

Die Vertrauenskette in Aktion:

- Root-CA: Eine vertrauenswürdige Zertifizierungsstelle für Root-Zertifikate, beispielsweise GlobalSign, ist in der Liste der vertrauenswürdigen Root-Zertifikate (oder Stammzertifikate) Ihres Browsers vorinstalliert.

- Intermediate CA: GlobalSign stellt ein Zwischenzertifikat für SecureBuy.com aus.

- End-Einheit-Zertifikat: SecureBuy.com nutzt dieses Zwischenzertifikat, um ein SSL/TLS-Zertifikat für seine Website auszustellen.

Sobald Sie SecureBuy.com besuchen, geht Ihr Browser wie folgt vor:

- Er überprüft das SSL/TLS-Zertifikat von SecureBuy.com

- Er überprüft das Zertifikat anhand der Vertrauenskette, die von dem SecureBuy.com-Zertifikat zu dem Zertifikat der Intermediate CA und schließlich zur Zertifizierungsstelle des Root-Zertifikats reicht.

- Sofern diese Kette gültig ist, stellt der Browser eine sichere Verbindung her, was durch ein Vorhängeschloss-Symbol in der Adressleiste angezeigt wird.

Dieses Verfahren stellt sicher, dass Sie tatsächlich mit SecureBuy.com verbunden sind und nicht mit einer nachgemachten Website. So werden Ihre persönlichen Daten und Zahlungsinformationen geschützt.

3. E-Mail-Verschlüsselung und -Sicherheit (S/MIME)

Szenario:

Sie erhalten eine E-Mail von Ihrer Bank mit vertraulichen Finanzdaten.

Die Vertrauenskette in Aktion:

- Root-CA: Ihr E-Mail-Client erkennt eine vertrauenswürdige Root-CA, beispielsweise GlobalSign.

- Intermediate CA: GlobalSign stellt ein Zwischenzertifikat für die Bank aus.

- End-Einheit-Zertifikat: Die Bank nutzt dieses Zwischenzertifikat, um ein S/MIME-Zertifikat für ihr E-Mail-System auszustellen.

Sobald Sie die E-Mail erhalten, geschieht Folgendes:

- Ihr E-Mail-Programm prüft die digitale Signatur der E-Mail.

- Es überprüft die Signatur anhand der Vertrauenskette, beginnend mit dem S/MIME-Zertifikat der Bank über die Intermediate-CA bis hin zur Root-CA.

- Sofern die Kette gültig ist, bestätigt Ihr E-Mail-Programm, dass die E-Mail wirklich von Ihrer Bank stammt und nicht manipuliert wurde.

Dieses Verfahren gewährleistet die Integrität und Authentizität der E-Mail – Sie können den darin enthaltenen Informationen vertrauen.

Diese Beispiele veranschaulichen, wie die Vertrauenskette in verschiedenen Szenarien Sicherheit und Vertrauenswürdigkeit gewährleistet. Ob Sie nun online einkaufen, sichere E-Mails erhalten oder Software herunterladen, die Vertrauenskette spielt eine entscheidende Rolle beim Schutz Ihrer Daten und bei der Sicherstellung, dass Sie mit dem richtigen Unternehmen interagieren. Für eine Zertifizierungsstelle ist die Aufrechterhaltung der Integrität der Vertrauenskette von entscheidender Bedeutung, damit sie eine sichere digitale Umgebung fördern kann.

Aufrechterhaltung des Vertrauens

Damit die Vertrauenskette gut funktioniert, müssen sich die Zertifizierungsstellen an strenge Standards und Verfahren halten. Diese umfassen:

- Gründliche Validierung: Sicherstellung, dass Einrichtungen, die Zertifikate erhalten, gründlich überprüft werden.

- Regelmäßige Audits: Durchführung von Audits, um die Einhaltung der Standards zu gewährleisten.

- Transparenz: Verfahren und etwaige Sicherheitsvorfälle müssen transparent behandelt werden.

“77 % der Unternehmen geben an, dass die Verbesserung ihrer Zertifikats- und Schlüsselverwaltungspraktiken ihnen geholfen hat, Probleme mit der Einhaltung von Vorschriften zu vermeiden und die Sicherheit zu erhöhen.“ (Quelle: Global Encryption Trends Study des Ponemon Institute von 2023.)”

Die Vertrauenskette ist für die digitale Sicherheit von entscheidender Bedeutung, da sie die Vertrauenswürdigkeit von Online-Kommunikation, Transaktionen und Software unterstützt. Eine hierarchische und überprüfbare Struktur von Zertifikaten stellt sicher, dass Menschen und Geräte sicher miteinander interagieren können. Mit Ihrer Entscheidung für GlobalSign investieren Sie in eine sichere Zukunft. Vertrauen Sie auf unser Fachwissen, unsere strengen Validierungsverfahren und unser Engagement für Transparenz. Wir helfen Ihnen beim Aufbau einer starken Vertrauenskette, die Ihr Unternehmen und Ihre Kunden schützt.

Legen Sie noch heute los!

Nehmen Sie Kontakt mit uns auf, um mehr über unsere Zertifikatslösungen zu erfahren sowie darüber, wie wir Sie bei der Verbesserung Ihrer digitalen Sicherheit unterstützen können. Bewahren Sie mit uns Ihren Vertrauensstatus und sorgen Sie dafür, dass Ihre Kommunikation und Transaktionen vor modernen Cyberbedrohungen geschützt werden.